Makalah Etika Profesi Teknologi Informasi dan Komunikasi

MAKALAH

ETIKA PROFESI TEKNOLOGI INFORMASI DAN KOMUNIKASI

Data Forgery

Nama kelompok:

Mochammad Yusuf Susanto (13180843)

Dwi Mulyono Bagus.S (13181034)

Widya Puspita (13181069)

Maydiana Irmawati (13180901)

UNIVERSITAS BINA SARANA INFORMATIKA

JURUSAN TEKNOLOGI KOMPUTER

KATA PENGANTAR

Puji syukur kami panjatkan ke hadirat Allah SWT atas rahmat dan kuasaNya sehingga penulis dapat menyelesaikan makalah ini dengan baik. Tak lupa kami ucapkan terimakasih kepada Ibu Instianti Elyana, selaku dosen pengajar atas bimbingan dan pengarahan yang di berikan.

Makalah ini di susun untuk membahas tentang Data Forgery dan di harapkan dapat menambah pemahaman dan pengetahuan pembaca tentang Data Forgery. Dengan segala kerendahan hati, penulis menyadari bahwa makalah ini masih memiliki banyak kekurangan dan belum sepenuhnya memenuhi tingkat kesempurnaan terutama pokok pembahasan, oleh karena itu penulis sangat mengharapkan kritik dan saran yang bermanfaat dari pembaca. Semoga makalah ini dapat bermanfaat untuk kita semua.

DAFTAR ISI

KATA PENGANTAR

BAB I

PENDAHULUAN

LATAR BELAKANG

BAB II

LANDASAN TEORI

2.1 DEFINISI

BAB III

PEMBAHASAN

3.1 Analisa kasus Data Forgery

3.1.1. Penyebab terjadinya Data Forgery

BAB IV

PENUTUP

4.1 Kesimpulan

5.1 Saran atau cara mencegah terjadinya Data Forgery

BAB I

PENDAHULUAN

1.1 LATAR BELAKANG

Pada era globalisasi ini, dalam pengarsipan data maupun dokumen-dokumen penting baik dalam instansi pemerintahan maupun perusahaan swasta lebih banyak menggunakan komputer maupun laptop dan simpan didalam sebuah database sehingga dalam pencarian data maupun dokumen-dokumennya lebih cepat. Walaupun sebagian masih menggunakan lemari besar dalam penyimpanan arsip data maupun dokumen-dokumen pentingnya. Baik dahulu maupun pada zaman sekarang ini, celah untuk mencuri data maupun dokumen-dokumen penting masih tetap bisa dilakukan, Kejahatan jenis ini dilakukan dengan tujuan memalsukan data pada dokumen-dokumen penting yang ada di internet. Dokumen-dokumen ini biasanya dimiliki oleh institusi atau lembaga yang memiliki situs berbasis web database.

Menurut Kamus Besar Bahasa Indonesia pengertian data adalah keterangan yang benar dan nyata. Atau keterangan atau bahan nyata yang dapat dijadikan bahan kajian analisis atau kesimpulan. Sedangkan pengertian Forgery adalah pemalsuan atau Tindak pidana berupa memalsukan atau meniru secara tak sah, dengan itikad buruk untuk merugikan pihak lain dan sebaliknya menguntungkan diri sendiri.

BAB II

LANDASAN TEORI

2.1 DEFINISI

Pengertian data adalah kumpulan kejadian yang diangkat dari suatu kenyataan dapat berupa angka-angka, huruf, simbol-simbol khusus, atau gabungan dari ketiganya. Data masih belum dapat ‘bercerita’ banyak sehingga perlu diolah lebih lanjut. Pengertian data juga bisa berarti kumpulan file atau informasi dengan tipe tertentu, baik suara, ganbar atau yang lainnya. Menurut kamus oxford definis data adalah “facts or information used in deciding or discussing something”. Terjemahannya adalah “fakta atau informasi yang digunakan dalam menentukan atau mendiskusikan sesuatu”. Juga bisa berarti “information prepared for or stored by a computer” dalam bahasa Indonesia berarti “informasi yang disiapkan untuk atau disimpan oleh komputer.

Dengan kata lain pengertian data forgery adalah data pemalsuan atau dalam dunia cybercrime Data Forgery merupakan kejahatan dengan memalsukan data pada dokumen-dokumen penting yang tersimpan sebagai scripless document melalui Internet. Kejahatan ini biasanya ditujukan pada dokumen-dokumen e-commerce dengan membuat seolah-olah terjadi “salah ketik” yang pada akhirnya akan menguntungkan pelaku karena korban akan memasukkan data pribadi dan nomor kartu kredit yang dapat saja disalah gunakan.

Kejahatan jenis ini dilakukan dengan tujuan memalsukan data pada dokumen-dokumen penting yang ada di internet. Dokumen-dokumen ini biasanya dimiliki oleh institusi atau lembaga yang memiliki situs berbasis web database.

Data Forgery biasanya diawali dengan pencurian data-data penting, baik itu disadari atau tidak oleh si pemilik data tersebut. Menurut pandangan penulis, data forgery bisa digunakan dengan 2 cara yakni:

Server Side ( Sisi Server )

Yang dimaksud dengan server side adalah pemalsuan yang cara mendapatkan datanya adalah dengan si pelaku membuat sebuah fake website yang sama persis dengan web yang sebenarnya. Cara ini mengandalkan dengan kelengahan dan kesalahan pengguna karena salah ketik.

Client Side ( Sisi Pengguna )

Penggunaan cara ini sebenarnya bisa dibilang jauh lebih mudah dibandingkan dengan server side, karena si pelaku tidak perlu untuk membuat sebuah fake website. Si pelaku hanya memanfaatkan sebuah aplikasi yang sebenarnya legal, hanya saja penggunaannya yang disalahgunakan. Ternyata data forgery tidak sesulit kedengarannya, dan tentunya hal ini sangat merisaukan para pengguna internet, karena pasti akan memikirkan mengenai keamanan data-datanya di internet.

BAB III

PEMBAHASAN

3.1 Analisa kasus Data Forgery

Setelah dilihat dari kasus diatas maka Dany Firmansyah termasuk dalam data forgery yaitu memalsukan data pada data dokumen-dokumen penting yang ada di internal.ddan adapun dasar hokum yang dipakai untuk menjerat dani firmansyah dalah dijerat dengan pasal-pasal UU No36/1999 tentang Telekomunikasi, yang merupakan bentuk Lex specialis dari KUHP dibidang cybercrime. ada tiga pasal yang menjerat adalah sebagai berikut:

Akses kejaringan telekomunikasi

Akses ke jasa telekomunikasi

Akses kejaringan telekomunikasi khusus

Unsur-unsur pasal ini telah terpenuhi dengam pembobolan situs KPU yang dilakukan oleh dani secara ilegal dan tidak sah, karena dia tidak memilik hak atau izin untuk itu, selain itu dani firmansyah juga dituduh melanggar pasal 38 bagian ke 11 UU Telekomunikasi yang berbunyi ”Setiap orang dilarang melakukan perbuatan yang dapat menimbulkan gangguan fisik dan elektromagnetik terhadap penyelenggaran telekomunikasi”, internal sendiri dipandang sebagai sebuah jasa telekomunikasi .pasal ini juga bisa diterapkan pada kasus ini,sebab apa yang dilakukan oleh dani juga menimbulkan gangguan fisik bagi situs milik KPU.dilihat dari kasus dani firmansyah maka dapat dijerat juga dengan UU ITE, yaitu sebagian berikut:

UU ITE No 11 pasal 27 ayat 3 tahun 2008, yang berbunyi: ”setiap orang dengan sengaja dan tanpa hak mendistribusikan dan atau mentransmisikan dan ataumembuat dapat diaksesnya informasi Elektronik dan atau Dokumen Elektronik yang memilik muatan penghinaan dan atau pencemaran nama baik.

UU ITE No 11 pasal 30 ayat 3 tahun 2008, yang berbunyi: ”Setiap orang dengan sengaja dan tanpa hak atau melawan hokum mengakses computer dan atau sistem Elektronik dengan cara apa pun dengan melanggar, menerobos, melampaui, atau menjebol sistem pengamanan karena dani firmansyah telah terbukti, dia melakukan penghinaan dan percemaran nama baik partai-partai yang ada dalam situs KPU dengn cara mengganti-ganti nama partai tersebut.tidak hanya itu Dani firmansyah juga telah terbukti jelas bahwa dia melakukan menjebolan sistem keamanan pada situs KPU.

3.1.1. Penyebab terjadinya Data Forgery

Data Forgery merupakan kejahatan dengan memalsukan data pada dokumen-dokumen penting yang tersimpan sebagai scripless document melalui Internet. Kejahatan ini biasanya ditujukan pada dokumen – dokumen e-commerce dengan membuat seolah-olah terjadi “salah ketik” yang pada akhirnya akan menguntungkan pelaku karena korban akan memasukkan data pribadi seperti nomor kartu kredit dan data-data pribadi lainnya yang bisa saja disalah gunakan oleh pihak-pihak yang tidak bertanggung jawab

BAB IV

PENUTUP

4.1 Kesimpulan

Dari hasil pemaparan dari semua bab-bab di atas kita bisa menarik kesimpulan sebagai berikut :

Data Forgery merupakan bentuk-bentuk kejahatan yang memanfaatkan data – data seseorang, dan di pakai atau di palsukan oleh orang yang tidak bertanggung jawab.

5.1 Saran atau cara mencegah terjadinya Data Forgery

Adapun cara untuk mencegah terjadinya kejahatan ini diantaranya :

Perlu adanya cyber law, yakni hukum yang khusus menangani kejahatan-kejahatan yang terjadi di internet. karena kejahatan ini berbeda dari kejahatan konvensional.

Perlunya sosialisasi yang lebih intensif kepada masyarakat yang bisa dilakukan oleh lembaga-lembaga khusus.

Penyedia web-web yang menyimpan data-data penting diharapkan menggunakan enkrispsi untuk meningkatkan keamanan.

Para pengguna juga diharapkan untuk lebih waspada dan teliti sebelum memasukkan data-data nya di internet, mengingat kejahatan ini sering terjadi karena kurangnya ketelitian pengguna.

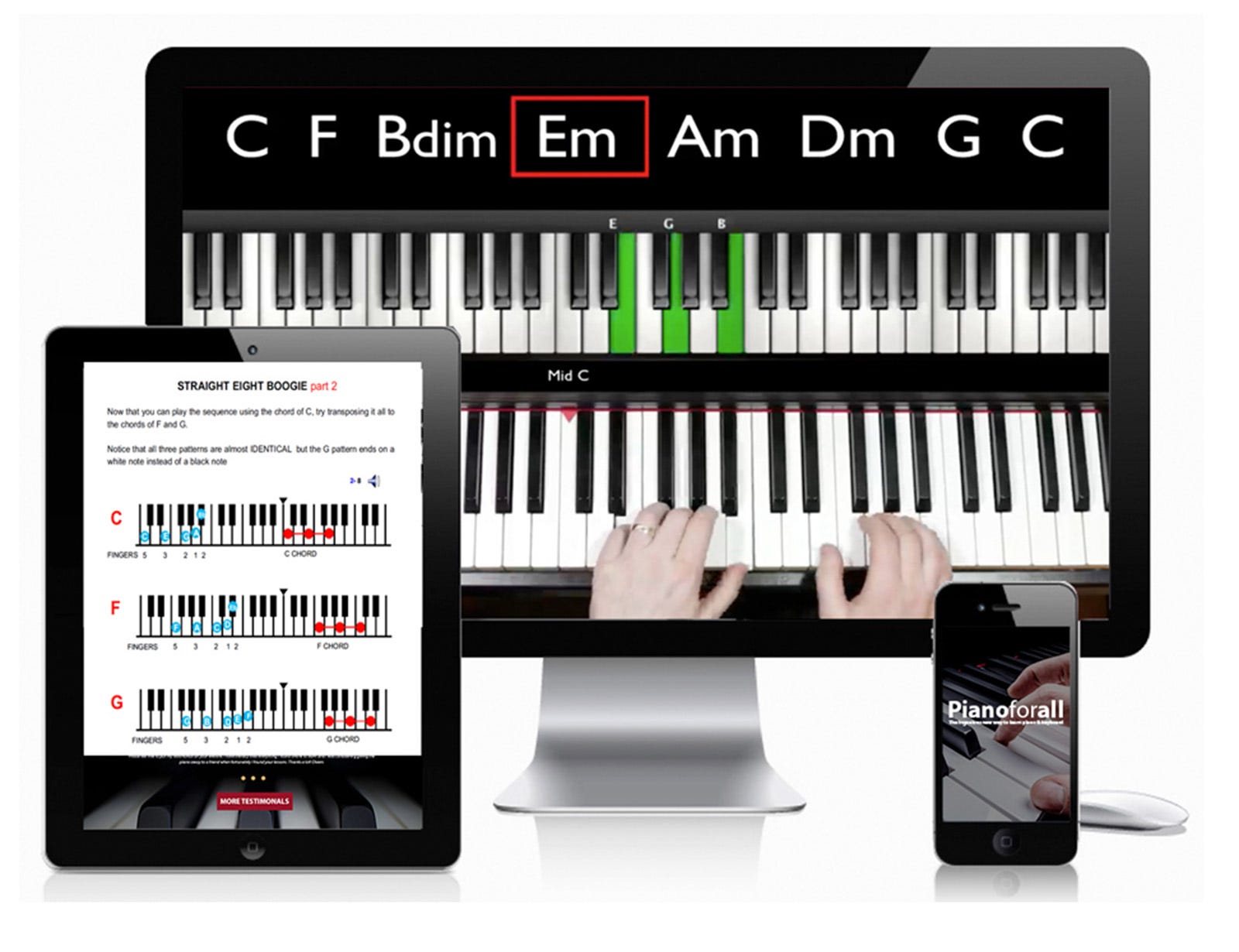

Pianoforall For Order

Now Anyone Can Learn

Piano or Keyboard

Join over a quarter of a MILLION Happy Students Worldwide

Imagine being able to sit down at a piano and just PLAY — Ballads, Pop, Blues, Jazz, Ragtime, even amazing Classical pieces? Now you can… and you can do it in months not years without wasting money, time and effort on traditional Piano Lessons.

Pianoforall is one of the most popular online piano courses online and has helped over 300,000 students around the world achieve their dream of playing beautiful piano for over a decade.

Now it’s YOUR turn to be the life and soul of the party!

“Of the courses I’ve seen online on how to play piano I’m sure this is one of the best ones” Yamaha-Keyboard-Guide.com

An amazing series of step by step lessons

Piano for all is specially designed to take complete beginners to an intermediate level faster than any other method.

You start with popular rhythm style piano (think of artists like Lennon & McCartney, Elton John, Billy Joel, Barry Manilow, Lionel Richie, Coldplay, Norah Jones and so on) which means you get to sound like a pro right from the start.

You then expand step-by-step into Ballad style, Blues, Jazz, Ragtime, Improvisation and creating your own melodies. You will even learn how to read music AS you learn how to ‘play-by-ear’ and eventually you will be able to play some amazing Classical pieces.

“Why piano is not usually explained in the manner that Pianoforall teaches is completely beyond me!” Bob Bowan, Arkansas

New A.I Software Spacchelo

NEW A.I. SOFTWARESPECCHELO

clik here for orde Software

Instantly Transform Any Text Into A 100% Human-Sounding VoiceOver with only 3 clicks! We GUARANTEE no one will tell your voiceover is A.I. generated

Software Specchelo Order Tts AI Engine For Professionals. Great Conversions, Low Refund Rate! Easily Generate Sales Scripts And Video Audios Without Recording Anything. Transform any text into speech Male & Female voices included The only text-to-speech engine that adds inflections in the voice Works in [English] and 23 other languages Over 30 human-sounding voices Read the text in 3 ways: normal tone,joyful tone, serious tone. Say goodbye to expensive voiceover artists and unreliable freelancers Works with any video creation software: Camtasia, Adobe Premier, iMovie, Audacity, etc. Your journey starts here. Elemental Your ‘Surge Capacity’ Is Depleted — It’s Why You Feel Awful Parents: You’re Being Lied To Mourning my baby brother, Fahim Machine Learning Amazon Wants to Make You an ML Practitioner— For FreeKonfigurasi Nework kantor 3 Cabang (XYZ)

- Melakukan konfiguarsi IP Address dengan menggunakan Subnetting pada perangkat Komputer dan Laptop yang terhubung. Tidak dianjurkan menggunakan /24

- Berikan IP Address dengan menggunakan subnetting /30 terhadap interface yang terhubung secara langsung dari router ke router

- Terapkan konfigurasi Routing Dynamic

- Serta pastikan seluruh Client di Kantor Cabang 1, kantor cabang 2 dan kantor cabang 3 dapat saling terkoneksi dengan baik.

- Buat topologi sebagai berikut :

- Sambungkan menggunakan kabel Straight. Pada switch pertama, Fa0/1 untuk Access Point

- Pada semua router, tambahkan port WIC-2T. Caranya dengan mengklik router-Physical-pilih WIC-2T-drag pada port yang kosong. Tetapi sebelumnya router dimatikan terlabih dahulu, jika sudah terpasang jangan lupa dinyalakan lagi (tombol ada di sebelah kiri berwarna hijau).

- Lalu sambungkan router dengan kabel Serial DTE. Se0/0 dengan Se0/1

- Selanjutnya konfigurasi pada router. Untuk menkonfigurasi klik pada router-pilih CLI.

- Router cabang x. Ketik “no” untuk memulai konfigurasi.

- Router cabang z. Ketik “no” untuk memulai konfigurasi.

- Selanjutnya setting semua komputer dengan IP DHCP. Klik PC-pilih Dekstop-IP Configuration-pilih DHCP.

- Lalu klik Access Point-config-Port 1, pada SSID diisi Jakarta.

- Pada semua laptop, ganti port dengan WPC300N. Caranya dengan mengklik Laptop-Physical-pilih WPC300N-drag terlebih dahulu dari laptop ke kiri, lalu baru port WPC300N dipasang. Tetapi sebelumnya laptop dimatikan terlabih dahulu, jika sudah terpasang jangan lupa dinyalakan lagi (tombol ada di sebelah kiri berwarna kuning).

- Selanjutnya koneksikan laptop dengan access point. Klik Laptop-Dekstop-PC Wireless-pilih Connect-Refresh-pilih Jakarta-klik Connect. Dan antara Access Point dengan Laptop terdapat seperti sinyal.

- Untuk mengecek apakah semua terkoneksi, gunakan PDU.

KONVIGURASI VTP ( vlan trunking protocol )

TUGAS PERTEMUAN 3

NAMA : Dwi Mulyono Bagus.S

NIM : 13181034

KELAS : 13.4B.21

2. Pastikan VLAN yang dibentuk dapat saling berkomunikasi

Langkah-langkahnya sebagai berikut :

1. Pertama buat skema jaringan terlebih dahulu

2. Isi Ip Address pada PC 0

Perbedaan Model Keamanan Jaringan

Perbedaan model keamanan jaringan Wireless

Adalah security untuk wireless yang agak lama. Jenis security ini mudah untuk dicrack atau di sadap orang luar/suatu metoda pengamanan jaringan nirkabel atau wireless. WEP menggunakan 64bit dan 128bit, wep hanya boleh memasukkan 0-9 dan A-F(hexadecimal). Kepanjangan key bergantung jenis securiy anda, jika 64bit, anda kene masukkan 10key, dan untuk 128key anda kena masukkan 26key. Tak boleh kurang dan lebih.

Hotspot adalah suatu istilah bagi sebuah area dimana orang atau user bisa mengakses jaringan internet, asalkan menggunakan PC, laptop atau perangkat lainnya dengan fitur yang ada WiFi (Wireless Fidelity) sehingga dapat mengakses internet tanpa media kabel. Hotspot merupakan area dimana seorang client dapat terhubung dengan internet secara wireless (nirkabel atau tanpa kabel) dari PC, Laptop, notebook ataupun gadget seperti Handphone dalam jangkauan radius kurang lebih beberapa ratus meteran tergantung dari kekuatan frekuensi atau signalnya.